· Architektur · 2 minuten Lesezeit

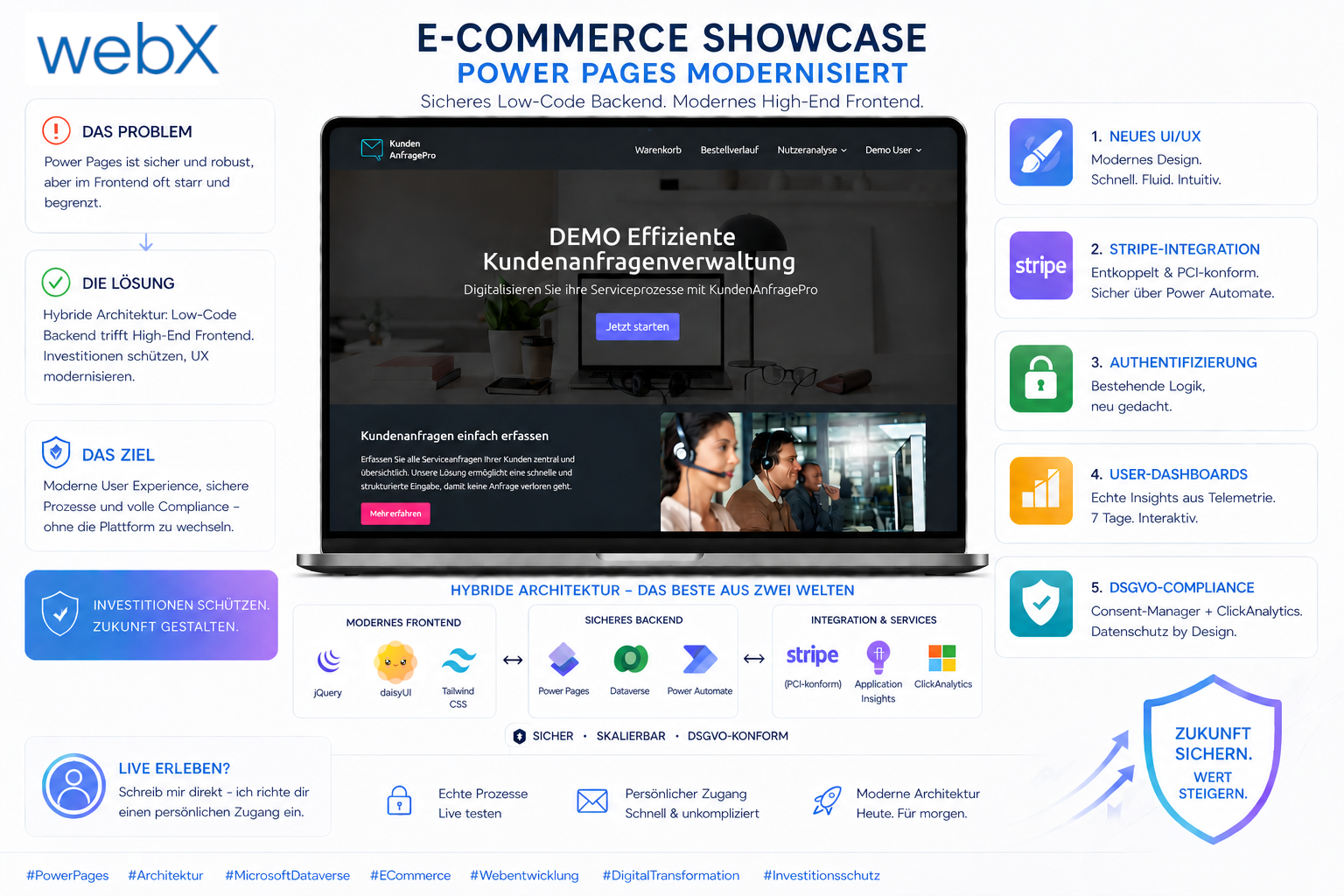

Enterprise Payment-Integration: Sichere Stripe-Checkouts via Power Automate in Power Pages

Wie Sie PCI-konforme Zahlungsprozesse in Low-Code-Plattformen abbilden. Eine architektonische Deep-Dive-Analyse zur serverseitigen Orchestrierung von Stripe via Power Automate.

Inhalt

- Die sicherheitskritische Frage bei Low-Code Payments

- Serverseitige Orchestrierung durch Power Automate

- Webhook-Synchronisation und ERP-Simulation

- Fazit: System-Trennung für maximale Sicherheit

Die sicherheitskritische Frage bei Low-Code Payments

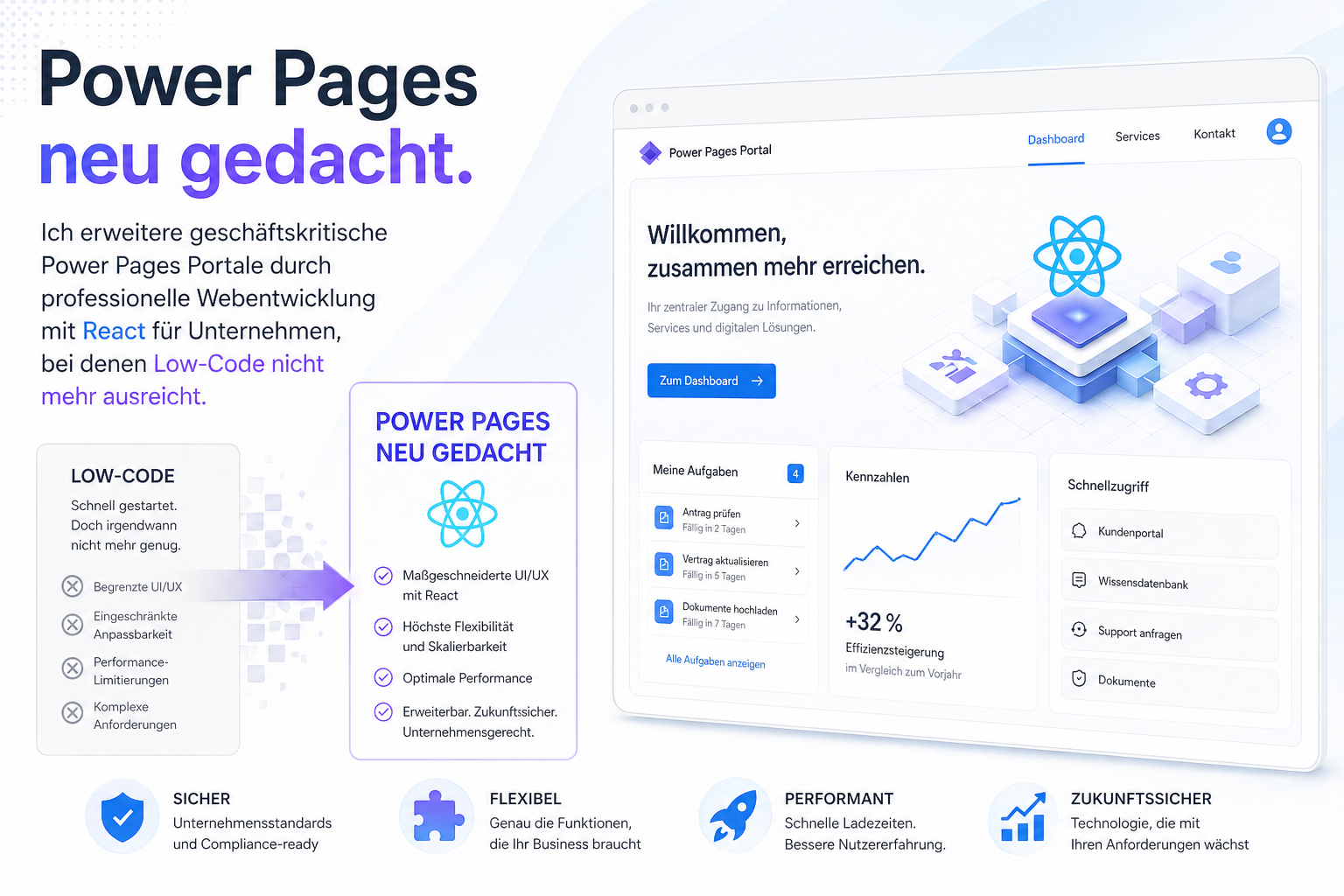

Sobald sich Geschäftsprozesse im Power Pages-Portal in den E-Commerce-Bereich verlagern, steht die IT-Architektur vor der alles entscheidenden Frage: Lassen sich PCI-konforme (Payment Card Industry) und sichere Bezahlprozesse in einer Low-Code Plattform zuverlässig abbilden?

Die kurze Antwort lautet: Ja. Die praxisrelevante Antwort lautet: Ja, aber unter keinen Umständen über ein simples Set an JavaScript-Schnipseln auf Client-Seite.

In unserem neuesten E-Commerce Showcase war die native Einbindung einer Kreditkartenabwicklung mittels Stripe gefordert. Würde man die sensiblen API-Schlüssel oder Checkout-Routinen in das offene Frontend des Portals injizieren, entstünde ein katastrophales Sicherheitsrisiko. Enterprise-Sicherheit erfordert eine strikte Trennung von Frontend-Logik und Zahlungsautorisierung.

Serverseitige Orchestrierung durch Power Automate

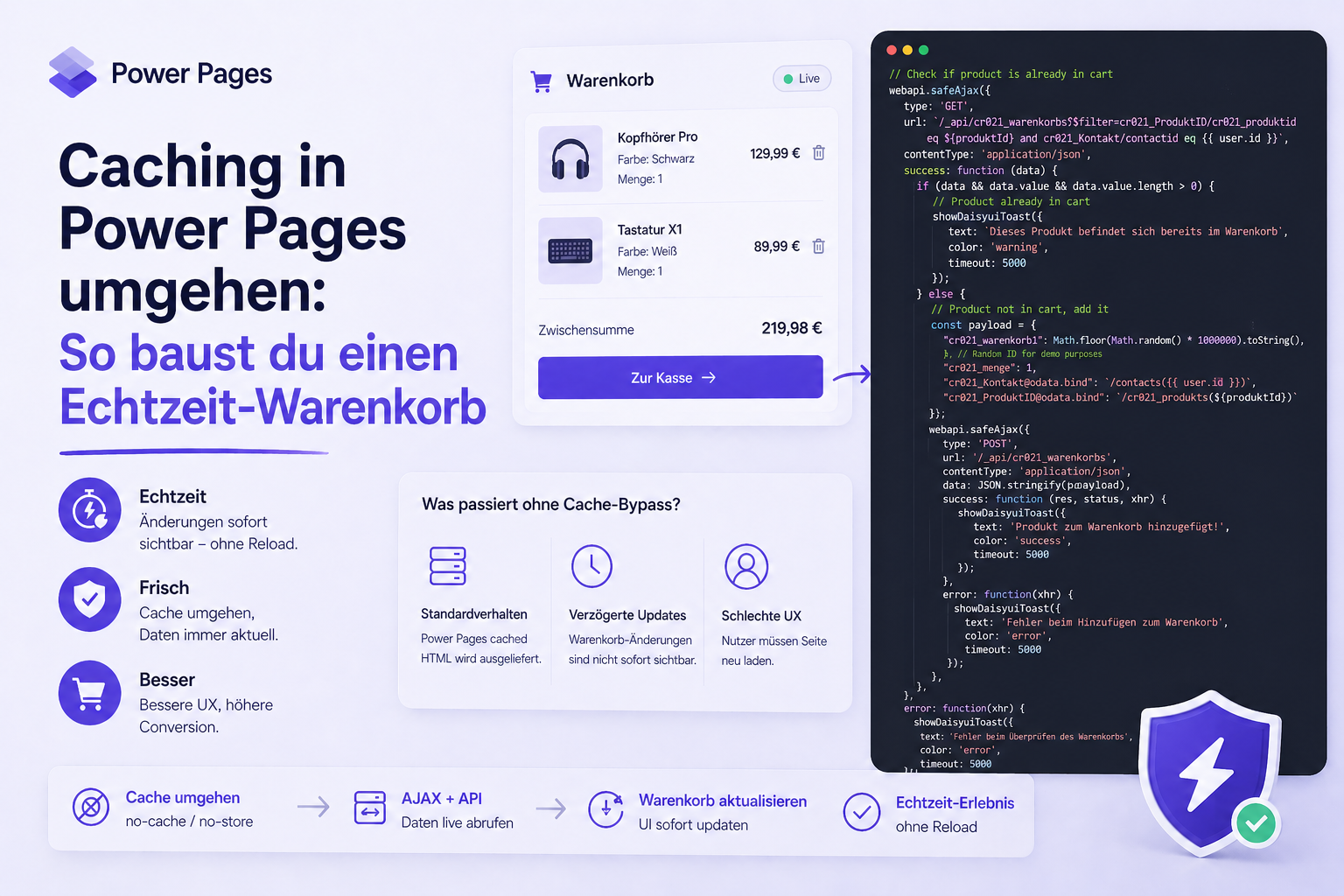

Um diese Sicherheitsintegrität zu gewährleisten, haben wir eine entkoppelte Middleware-Architektur etabliert. Der gesamte Zahlungsfluss wird serverseitig über einen dedizierten Power Automate Cloud Flow orchestriert, der als sichere Brücke zwischen Dataverse und der Stripe API fungiert.

Der Prozesslauf:

- Trigger: Der Klick auf den “Kaufen”-Button initiiert einen API-Call, der den Flow auslöst.

- Validierung & Session-Erstellung: Power Automate extrahiert die Warenkorb-Datensätze hochsicher aus Dataverse, kommuniziert serverseitig mit Stripe und erstellt eine geschützte, temporäre Checkout-Session.

- Sicherer Handshake: Das Power Pages Frontend erhält als Response lediglich die autorisierte, sichere Stripe-URL und leitet den Nutzer dorthin weiter. Zu keinem Zeitpunkt kommen kritische Payment-Keys mit dem Browser in Berührung.

Webhook-Synchronisation und ERP-Simulation

Die Komplexität eines Enterprise-Checkouts endet jedoch nicht bei der Zahlung. Wir nutzen Stripe-Webhooks, die über HTTP-Trigger in Power Automate abgefangen werden, um den Payment-Status auszuwerten. Unabhängig davon, ob der Zahlungsvorgang erfolgreich abgeschlossen oder abgebrochen wurde, synchronisiert Power Automate diesen Zustand in Echtzeit zurück in das Dataverse-Backend.

Erfolgreiche Transaktionen leeren automatisiert den Warenkorb der Live-Session und konvertieren die Daten in persistente Bestellungsentitäten in Dataverse. Um Unternehmensrealitäten (wie die Weitergabe an SAP oder Dynamics 365 Finance & Operations) zu simulieren, implementiert die Architektur zudem eine asynchrone 30-minütige Verarbeitungsverzögerung, bevor die finale Rechnung an den Endkunden ausgespielt wird.

Fazit: System-Trennung für maximale Sicherheit

Die maßgebliche Erkenntnis dieser Architektur ist die strikte Rollenverteilung im Enterprise-Umfeld: Nutzen Sie Power Pages und Microsoft Dataverse für das Identity-Management, die sichere Datenhaltung und die Orchestrierung der Geschäftslogik.

Für den hochsensiblen, eigentlichen Zahlungsprozess müssen jedoch in jedem Fall zertifizierte, spezialisierte Microservices via sicherer Middleware (Power Automate) angebunden werden. Nur eine konsequent entkoppelte Architektur bietet das Fundament für Skalierbarkeit und absolute Security-Compliance im Web.